新加坡出現新騙術,騙子冒充銀行發送手機簡訊發給受害人,但是,真!的!很!逼!真!

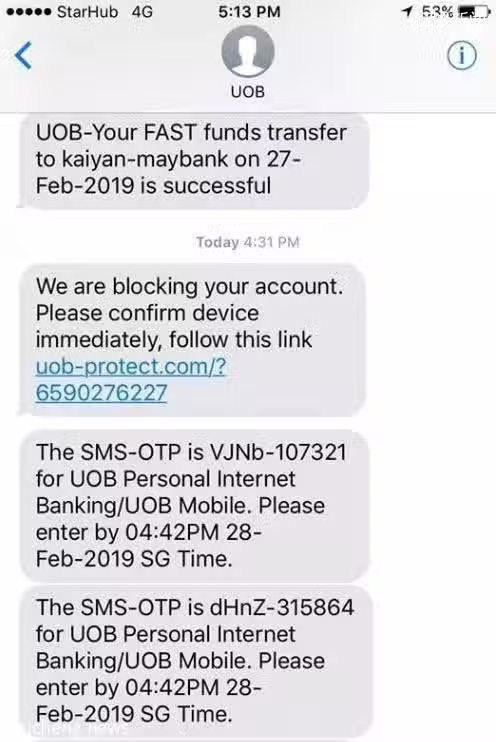

2月28日,一位臉書網友Shannon Ghui,分享了自己被騙的經過。

當時,他收到一封UOB(大華銀行)發來的簡訊,上面寫著「如果不點擊連結,那麼(自己)的銀行帳戶就會被凍結」。

來源:Facebook/Shannon Ghui

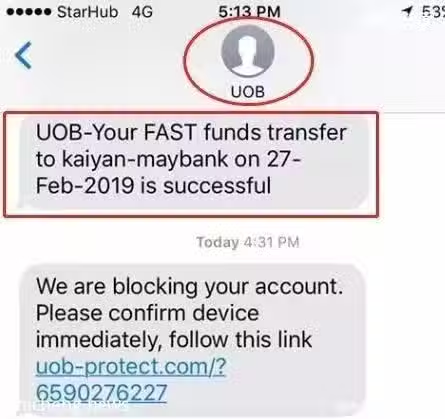

如果只是一般的釣魚簡訊,或許網友就不會上當了。

但是,這次不僅信息發送方的是大華銀行,而且,簡訊中還顯示了網友上一次的交易記錄,證明這的確是大華銀行的號碼,而且簡訊就和平時銀行發來的簡訊一模一樣!

在這種情況下,網友毫不懷疑地點進連結查看,結果4000新幣被轉走了!

網友得知上當後打電話給大華銀行。職員表示這是大華銀行第一次發生這類似案件,調查需要一到兩個星期。

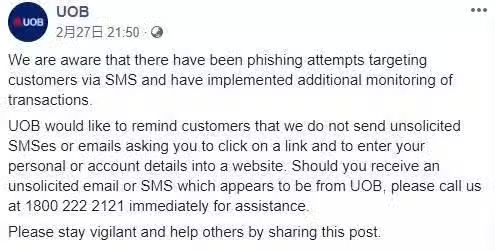

上個月27日,大華銀行在Facebook發帖,表示了解到有人收到不法之徒通過手機簡訊發送的釣魚連結,他們將因此對交易加強監控。

同時,大華銀行也表示,銀行不會通過手機簡訊或電郵,讓顧客點擊連結然後輸入個人或銀行戶頭資料。所以任何人看到類似信息,都不要去理會以免被騙。

大華銀行的用戶如果收到銀行發出的可疑電郵或簡訊,可以立即撥打銀行24小時熱線1800 222 2121求助。

最近,騙子詐騙的手段層出不窮,不久前新加坡警察部隊還發布了一則公示,分享利用銀行一次性密碼(OTP)行騙的新花招。

點擊圖片了解詳情

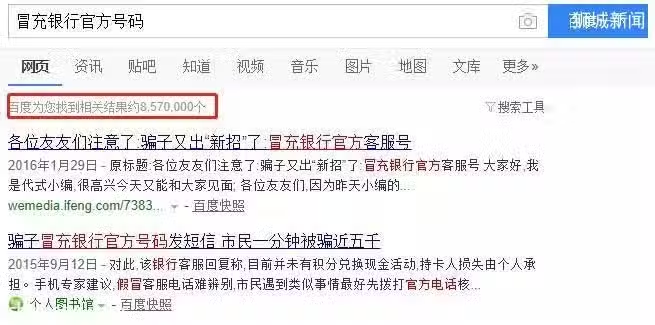

實際上,諸如此類的騙術不僅僅是新加坡的「專屬」,中國也曾出現過類似的情況,在網上搜索相關信息甚至高達800多萬條!

這種情況里,騙子是利用了「偽基站」的技術行騙。偽基站簡訊詐騙是騙子通過偽基站實現冒充銀行、電商、運營商等機構向手機用戶發送詐騙、廣告營銷等信息。

偽基站示意圖

偽基站通過簡訊群發器等相關設備搜取以設備為中心、一定半徑範圍內的手機卡信息。騙子通過偽裝成運營商的基站,將簡訊修改號碼,讓人難以辨別偽裝身份。

新加坡警方為了應對越來越猖狂的詐騙手段,在今天(3月2日)舉辦了反詐騙路演活動。

新加坡警察部隊路演活動---來源:警察部隊Facebook專頁

警方也將在這個月和下個月內,一口氣推出4部宣傳短片,提高民眾對於詐騙案的認識。

大家如果遇到類似的詐騙案件,可以撥打警方1800-255-0000熱線,以及上www.police.gov.sg/iwitness警察部隊官網提供相關資料。

想要了解警方反詐騙活動的詳情,點擊閱讀原文查看。